Mehr als jeder zweite Cyber-Vorfall im deutschen Mittelstand beginnt heute an einer offen stehenden Tür im Web — einem nicht aktualisierten Plugin, einem schwachen Admin-Passwort, einem fehlenden Backup. Der BSI-Lagebericht 2025 zählt allein für KMU mehrere zehntausend gemeldete Vorfälle, und die Dunkelziffer liegt deutlich höher. Trotzdem prüfen viele Unternehmen ihre eigene Website nie systematisch. Dieser Beitrag liefert das, was wir bei Fullstack Factory selbst nutzen: ein 15-Punkte-Audit, das Sie als Geschäftsführer oder IT-Verantwortlicher in einem halben Arbeitstag durcharbeiten können — und das Ihnen am Ende klar sagt, wo Ihre Website 2026 wirklich steht.

Das Wichtigste in Kürze

Die 6 wichtigsten Erkenntnisse für KMU

1. Ein vollständiges Sicherheits-Audit besteht aus drei Schichten: technische Konfiguration, Zugriff und Daten, Prozess und Mensch — fünf Punkte je Schicht, insgesamt 15 prüfbare Kontrollen. 2. 62 Prozent aller Cyber-Vorfälle bei KMU sind laut BSI auf veraltete Software oder schwache Zugriffskontrollen zurückzuführen — beides lässt sich mit den ersten 8 Audit-Punkten dieses Leitfadens schließen. 3. Pflicht-Mindeststandard 2026: gültiges TLS-Zertifikat, automatisierte Updates, Zwei-Faktor-Authentifizierung für alle Admin-Accounts, Backups nach der 3-2-1-Regel, dokumentierter Notfallplan. 4. Realistische Schadenssummen: Ransomware-Vorfall im Mittelstand kostet 25.000 € Stillstand pro Tag aufwärts, ein DSGVO-pflichtiges Datenleck startet ab 10.000 € — ohne Bußgeld. 5. Den größten Hebel haben CMS-Updates, starke Admin-Passwörter mit 2FA und tägliche, auch außer Haus gelagerte Backups. 6. Wir empfehlen einen vollständigen Audit-Durchlauf alle sechs Monate sowie nach jedem Major-Update und vor jedem Website-Relaunch.

Warum Website-Sicherheit 2026 zur Pflicht wird

Die Bedrohungslage hat sich in den vergangenen 24 Monaten verschoben. Drei Entwicklungen machen 2026 zum Jahr, in dem KMU ohne strukturierten Audit-Prozess deutlich erhöhte Risiken tragen.

Erstens — automatisierte Angriffe: Botnetze scannen heute systematisch nach bekannten CMS-Lücken. Eine ungepatchte Schwachstelle in einem WordPress-Plugin wird oft innerhalb von 48 Stunden nach Veröffentlichung des CVE großflächig ausgenutzt. Der „kleine Mittelständler in Niederbayern" ist genauso betroffen wie das DAX-Unternehmen — die Angriffe wählen ihre Opfer nicht mehr aus, sondern arbeiten mit Trefferquoten.

Zweitens — regulatorische Anforderungen: Mit NIS2 und der weiterentwickelten DSGVO-Aufsicht haben sich auch für KMU die Dokumentationspflichten verschärft. Wer als „wichtige Einrichtung" eingestuft ist, muss seit 2024 organisatorische und technische Sicherheitsmaßnahmen nachweisen. Das BFSG (Barrierefreiheitsstärkungsgesetz) seit Juni 2025 erweitert das auf zusätzliche Sorgfaltspflichten bei Online-Diensten.

Drittens — wirtschaftliche Folgen: Eine durchschnittliche Ransomware-Attacke kostet einen deutschen Mittelständler laut Bitkom-Analysen zwischen 80.000 und 220.000 Euro — Lösegeld, Stillstand, Forensik, Kommunikation. Selbst wer keine sensiblen Daten verarbeitet, verliert pro Tag Webshop-Ausfall typischerweise 1.500 bis 3.000 Euro Umsatz, plus Vertrauensverlust bei Bestandskunden.

Die 15 Audit-Punkte im Überblick

Wir gliedern den Audit in drei Schichten. Diese Logik orientiert sich an der OWASP-Top-10 sowie den BSI-Empfehlungen für kleine und mittlere Unternehmen und stellt sicher, dass kein blinder Fleck übrig bleibt.

Audit-Schichten und Aufwand

| Merkmal |

|---|

Insgesamt rechnen wir mit einem halben Arbeitstag für einen ersten vollständigen Audit-Durchlauf — vorausgesetzt, Sie haben Zugriff auf das CMS, das Hosting-Konto und die wichtigsten Tools. Bei größeren Stacks oder verteilten Verantwortlichkeiten empfiehlt sich ein gemeinsamer Termin mit dem IT-Dienstleister.

Audit-Block 1: Technische Konfiguration

Der technische Block schließt die typischen automatisierten Angriffsvektoren. Wer hier sauber arbeitet, blockiert den Großteil der opportunistischen Bot-Angriffe.

1. TLS-Zertifikat und HTTPS-Konfiguration

Pflicht ist ein gültiges TLS-Zertifikat (Let's Encrypt reicht für die meisten KMU vollkommen aus) und eine erzwungene HTTPS-Weiterleitung. Prüfen Sie zusätzlich die Bewertung über den SSL Labs Server Test — das Ergebnis sollte mindestens „A" sein. Veraltete Protokolle wie TLS 1.0 oder 1.1 müssen 2026 deaktiviert sein, ebenso schwache Cipher-Suites.

2. Software-Updates für CMS, Plugins und Server

Aktivieren Sie automatische Sicherheitsupdates, wo immer möglich. WordPress-Sites prüfen mindestens wöchentlich auf Plugin-Updates — bei Headless-Setups (z. B. Next.js mit Payload CMS) übernimmt das in der Regel der CI/CD-Workflow. Server-Patches gehören in monatliche Wartungsfenster. Faustregel: Je weniger Plugins, desto kleiner die Angriffsfläche — wir empfehlen für eine Standard-Unternehmensseite nicht mehr als 15 aktive Plugins.

3. Security-Header (CSP, HSTS, X-Frame-Options)

HTTP Security Header sind in 30 Minuten einrichtbar und blockieren ganze Angriffsklassen. Der Mindeststandard 2026: Strict-Transport-Security mit max-age 31536000, eine restriktive Content-Security-Policy, X-Frame-Options DENY oder SAMEORIGIN, X-Content-Type-Options nosniff. Zum Testen genügt securityheaders.com — Ziel ist mindestens „A".

4. Web Application Firewall (WAF)

Eine WAF filtert verdächtigen Traffic, bevor er Ihre Anwendung erreicht. Cloudflare bietet die Basisversion kostenlos, Sucuri und Wordfence sind verbreitete kommerzielle Alternativen. Achten Sie auf aktive ModSecurity-Regeln, ein Bot-Management und Rate-Limiting auf Login-URLs. Für Headless-Setups übernimmt diese Schicht zunehmend der Hosting-Provider — bei Vercel etwa über die integrierte Firewall.

5. Malware-Scan und Dateiprüfung

Mindestens einmal pro Quartal ein vollständiger Server-Scan — bei klassischen WordPress-Setups über Wordfence, Sucuri oder ImunifyAV. Achten Sie zusätzlich auf File Integrity Monitoring: Werden Core-Dateien verändert, die nicht durch ein Update angefasst wurden, ist das ein klares Alarmzeichen.

Kein Bock auf manuelle Audits — wir übernehmen das.

Wir betreuen mittelständische Websites in Niederbayern und im DACH-Raum mit einem strukturierten Sicherheits-Audit alle sechs Monate, automatisierten Updates und 24/7-Monitoring. Inklusive klarem Statusbericht in deutscher Sprache, ohne Tech-Jargon.

Audit-Block 2: Zugriff und Daten

Der zweite Block adressiert die Frage, wer Ihre Website verwalten darf — und wie Sie reagieren, wenn die Daten weg sind. Die meisten erfolgreichen Angriffe gehen über kompromittierte Zugänge, nicht über exotische Lücken.

6. Starke Admin-Passwörter

Mindestens 14 Zeichen, kein Wörterbuch-Passwort, kein Wiederverwenden zwischen Systemen. Ein Passwortmanager (Bitwarden, 1Password, KeePass) ist 2026 nicht optional, sondern Pflicht — auch und gerade in kleinen Teams. Prüfen Sie zusätzlich, ob bestehende Passwörter in bekannten Datenbreaches aufgetaucht sind, etwa über haveibeenpwned.com.

7. Zwei-Faktor-Authentifizierung (2FA)

Aktivieren Sie 2FA für jeden Admin-Account, jeden Hosting-Zugang, jedes E-Mail-Postfach. Idealerweise per Authenticator-App (z. B. Aegis, Authy, 1Password) oder Hardware-Token (YubiKey). SMS-2FA ist besser als nichts, gilt aber wegen SIM-Swapping-Risiken nicht mehr als ausreichend für privilegierte Konten.

8. Rollen und Berechtigungen

Gewähren Sie nie mehr Rechte als nötig. Redakteure brauchen keine Plugin-Installations-Rechte, externe Dienstleister keine Datenbank-Zugänge auf Lebenszeit. Pflegen Sie eine Übersicht aller aktiven Konten und prüfen Sie diese mindestens einmal im Quartal — verlassene Konten ehemaliger Mitarbeiter und Agenturen sind ein klassischer Einfallsweg.

9. Backup-Strategie nach 3-2-1

Drei Kopien Ihrer Daten, auf zwei unterschiedlichen Medien, eine davon räumlich getrennt. Konkret heißt das: tägliches automatisiertes Backup (Datenbank und Uploads), zusätzlich eine wöchentliche Kopie auf einem separaten Speicher und eine monatliche Kopie außer Haus, etwa in einem Cloud-Backup wie BackBlaze B2 oder Hetzner Storage Box. Ein nicht getestetes Backup ist im Ernstfall kein Backup — testen Sie die Wiederherstellung mindestens halbjährlich.

10. DSGVO-Pflichten und Auftragsverarbeitung

Sicherheit und Datenschutz sind zwei Seiten derselben Medaille. Prüfen Sie: Liegt für jeden externen Dienstleister mit Datenzugriff ein AV-Vertrag vor (Hosting, Newsletter-Tool, Analytics-Anbieter)? Ist das Verarbeitungsverzeichnis aktuell? Sind die TOMs (technische und organisatorische Maßnahmen) dokumentiert? Spätestens bei einem Datenleck wird das vom Datenschutzbeauftragten geprüft — und ohne Doku wird es teuer.

DSGVO-konforme Website 2026: Die komplette Checkliste

Aktuelle DSGVO-Checkliste für Unternehmenswebsites: Cookie-Banner, Datenschutzerklärung, Auftragsverarbeitung, Google Fonts und Analytics rechtskonform einbinden.

/posts/dsgvo-website-checkliste

Audit-Block 3: Prozess und Mensch

Die dritte Schicht entscheidet, wie schwer ein Angreifer es wirklich hat — und wie schnell Sie wieder online sind, wenn etwas durchkommt.

11. Logging und Monitoring

Aktivieren Sie Audit-Logs für Login-Versuche, Konfigurationsänderungen und Datei-Zugriffe. Mindestens 90 Tage Aufbewahrung. Ein einfaches Uptime-Monitoring (UptimeRobot, BetterUptime) plus ein Logfile-Tool (z. B. Cloudflare Logs, Vercel Observability oder eine separate Logging-Plattform) erkennt 80 Prozent aller Angriffsversuche, lange bevor sie eskalieren.

12. Login-Schutz und Rate-Limiting

Brute-Force-Angriffe werden 2026 mit Tausenden Versuchen pro Minute gefahren. Aktivieren Sie ein Login-Limit (z. B. fünf Fehlversuche, dann 15-Minuten-Sperre), eine optionale Login-IP-Whitelist für Admin-Accounts und ggf. Geo-Blocking für Länder, aus denen kein Mitarbeiter und kein Kunde tatsächlich zugreift. Bei WordPress liefert Wordfence das standardmäßig, bei Headless-Setups übernimmt das die Application Layer.

13. Schutz vor SQL-Injection und XSS

OWASP Top 10 Klassiker. Bei WordPress-Sites schließen aktuelle Updates und ein Security-Plugin den Großteil — Probleme entstehen durch eigenentwickelte Plugins oder Custom-Code. Bei Headless- und Custom-Stacks: parametrisierte Datenbank-Queries, strenge Input-Validierung, Output-Escaping in Templates. Eine WAF (siehe Punkt 4) bringt zusätzlichen Schutz.

14. Notfallplan und Incident Response

Was passiert, wenn die Website offline geht? Wer ruft den Hosting-Provider an? Wer informiert Kunden? Halten Sie ein einfaches Incident-Response-Playbook bereit — eine Seite genügt. Inhalte: Kontaktdaten Provider und Dienstleister, Schritt-für-Schritt-Anleitung Backup-Restore, Vorlage für Kundenkommunikation, Meldewege Datenschutzbehörde (72-Stunden-Frist nach DSGVO).

15. Mitarbeiter-Sensibilisierung

Phishing ist 2026 weiterhin der häufigste Erstangriff — und kein technisches Problem, sondern ein menschliches. Eine kurze interne Schulung zweimal pro Jahr (60 Minuten genügen), klare Regeln zu Passwörtern und Anhängen, eine Test-Phishing-Mail einmal jährlich. Wer das ernst nimmt, halbiert seine reale Angriffsfläche, ohne einen Cent in Hardware zu investieren.

Sie wissen nicht, wo Sie anfangen sollen?

Wir machen das Audit für Sie — strukturiert, dokumentiert, mit konkreter Maßnahmenliste nach Aufwand und Wirkung. Geeignet für KMU im DACH-Raum mit klassischem WordPress-Setup ebenso wie für moderne Headless-Stacks auf Next.js oder Payload CMS.

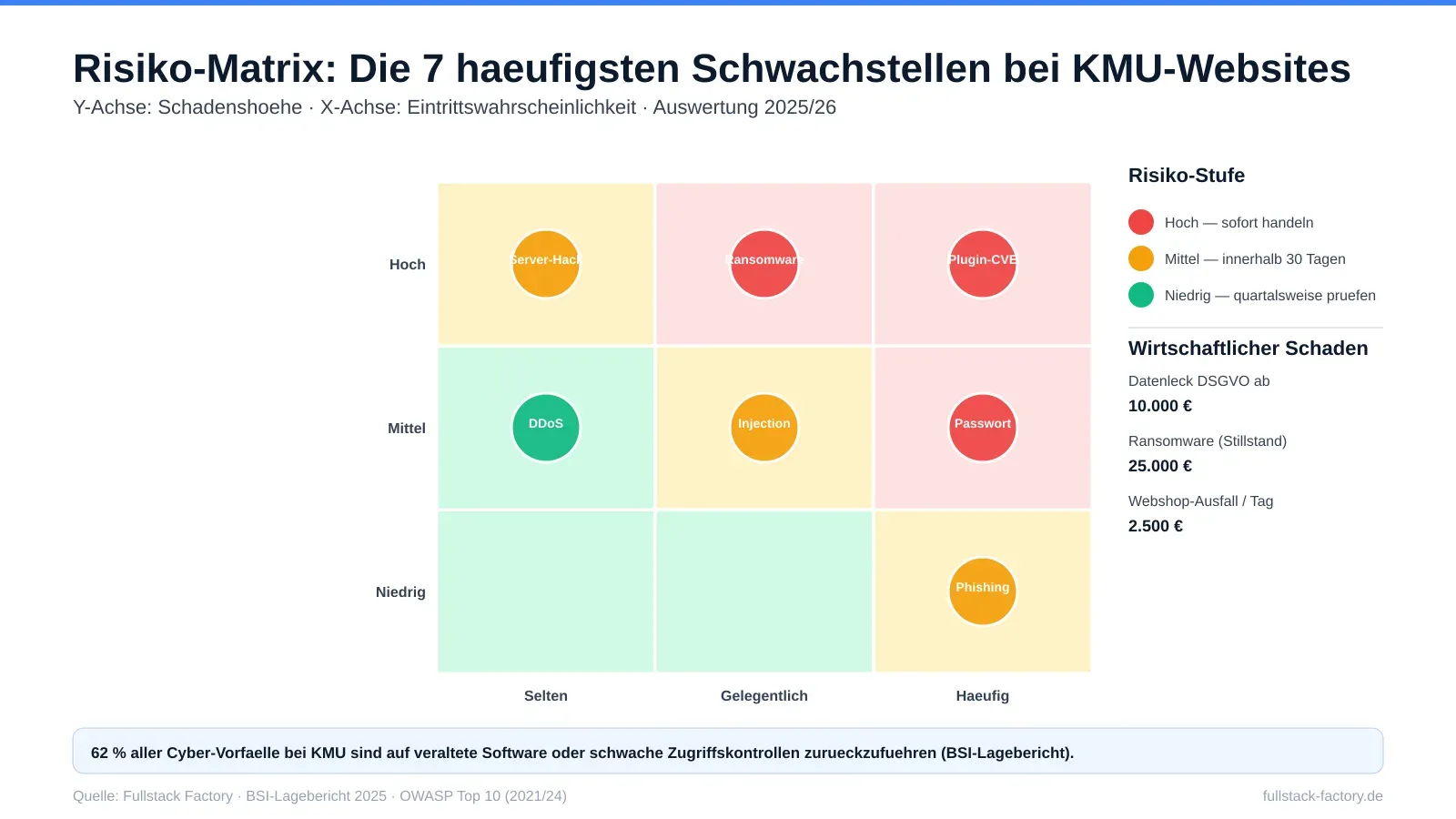

Risiko-Matrix: Wo steht Ihre Website?

Welche Audit-Punkte zuerst angehen? Die Antwort liefert eine einfache Risiko-Matrix mit zwei Achsen: Wie wahrscheinlich ist der Vorfall, und wie hoch wäre der Schaden. Wir haben sie für sieben typische KMU-Schwachstellen aus unserer Kundenpraxis gefüllt.

Die roten Felder oben rechts — veraltete Plugins und schwache Passwörter — sind der typische Ausgangspunkt für jedes ernsthafte Audit-Programm. Die gelben Felder mit Phishing und Injection-Lücken folgen unmittelbar dahinter. Reine DDoS-Risiken (unten links) bleiben für die meisten KMU nachrangig — sie werden zudem über die WAF und den Hosting-Provider weitgehend abgedeckt.

Audit-Ergebnisse priorisieren

Nach dem Audit liegt Ihnen eine Liste mit 15 geprüften Punkten vor — typischerweise mit drei bis sechs Lücken. Priorisieren Sie nach folgender Logik:

Sofort (innerhalb 7 Tagen)

- Veraltete CMS-Versionen oder Plugins mit bekannten kritischen CVEs

- Fehlende oder inaktive 2FA für Administrator-Konten

- Kein funktionierendes Backup oder unklarer Backup-Status

- Ungültiges, abgelaufenes oder falsch konfiguriertes TLS-Zertifikat

Mittelfristig (innerhalb 30 Tagen)

- Fehlende oder unvollständige Security-Header

- Keine WAF aktiv oder Standard-Regeln nicht angepasst

- Verwaiste Benutzerkonten und unklare Rollenverteilung

- Fehlende AV-Verträge und unvollständiges Verarbeitungsverzeichnis

Langfristig (innerhalb 90 Tagen)

- Strukturierte Mitarbeiterschulung zu Phishing und sicheren Passwörtern

- Dokumentierter Incident-Response-Plan mit Notfallkontakten

- Penetration-Test durch externen Anbieter (für Webshops und sensible Daten verarbeitende Sites)

- Aufbau eines monatlichen Security-Reportings als Teil der Wartungsroutine

Häufiger Fehler: Audit ohne Ownership

Ein Audit ohne klar zugewiesene Verantwortlichkeit ist verlorene Zeit. Bestimmen Sie eine Person — intern oder beim Dienstleister — die jeden offenen Punkt mit Termin und Status führt. Sonst bleibt der Bericht in der Schublade, die Lücken bleiben offen, und beim nächsten Vorfall fragt sich niemand mehr, wer eigentlich was hätte tun müssen.

Häufige Fragen (FAQ)

Antworten auf die häufigsten Fragen

Wir empfehlen einen vollständigen 15-Punkte-Audit mindestens alle sechs Monate, zusätzlich nach jedem Major-Update von CMS oder Framework und vor jedem Website-Relaunch. Zwischen den großen Audits sollten automatisierte Checks (Update-Scan, Backup-Verifikation, Security-Header-Test) wöchentlich oder monatlich laufen.

Ja — die kostenfreie Cloudflare-Free-Stufe reicht für die meisten Standard-Unternehmensseiten und ist in 30 Minuten eingerichtet. Eine WAF blockiert Bot-Traffic, automatisierte Login-Versuche und einen Großteil der bekannten Exploit-Versuche, bevor sie Ihre Anwendung überhaupt erreichen. Der Aufwand-Nutzen-Hebel ist außergewöhnlich gut.

Tägliche automatische Backups von Datenbank und Uploads sind 2026 der Mindeststandard, dazu eine wöchentliche Kopie auf separatem Speicher und eine monatliche Kopie außer Haus (3-2-1-Regel). Webshops mit kontinuierlichem Bestellaufkommen benötigen häufig stündliche oder transaktionsbasierte Backups. Wichtig ist immer der Test der Wiederherstellung — mindestens halbjährlich.

Typische Anzeichen: ungewöhnliche Weiterleitungen auf fremde Seiten, plötzlich auftauchende Spam-Inhalte oder fremdsprachige Seiten, Warnungen in der Google Search Console (z. B. „Diese Seite kann Ihrem Computer schaden"), ein deutlicher Performance-Einbruch ohne erkennbaren Grund, fremde Admin-Konten im CMS. Im Verdachtsfall: Site offline nehmen, sauberes Backup einspielen, danach gründlicher Scan und Passwort-Rotation für alle Konten.

Ein einmaliger 15-Punkte-Audit für eine Standard-Unternehmensseite kostet bei Fullstack Factory ab 890 Euro netto inklusive schriftlichem Bericht und priorisierter Maßnahmenliste. Komplexere Setups (Webshops, Multi-Site-Strukturen, Custom-Anwendungen) starten ab 1.490 Euro. Ein laufender Wartungsvertrag mit halbjährlichem Audit und automatischen Updates beginnt ab 89 Euro pro Monat.

Fazit und nächste Schritte

Website-Sicherheit ist 2026 keine technische Spezialdisziplin mehr, sondern Pflichtprogramm wie Buchhaltung oder Steuererklärung. Ein strukturierter 15-Punkte-Audit liefert in einem halben Arbeitstag ein klares Bild davon, wo Ihre Website wirklich steht — und gibt Ihnen den Hebel, gezielt die wirksamsten Maßnahmen anzugehen, statt sich in technischen Detailfragen zu verlieren.

Die wichtigsten drei Schritte für die nächsten 14 Tage:

- Audit durchführen — gehen Sie die 15 Punkte dieses Leitfadens systematisch durch und dokumentieren Sie pro Punkt den aktuellen Stand. Wer nichts dokumentiert, hat nichts geprüft.

- Lücken priorisieren — sortieren Sie die offenen Punkte nach „sofort", „mittelfristig" und „langfristig". Beginnen Sie mit allem, was rot in der Risiko-Matrix steht: veraltete Plugins, fehlende 2FA, unklare Backup-Lage.

- Owner und Termine vergeben — jeder offene Punkt bekommt eine verantwortliche Person und ein Datum. Ohne Ownership bleiben die Lücken offen.

Wenn Sie das Audit nicht selbst durchführen möchten oder schnell und belastbar wissen wollen, wo Ihre Website wirklich steht, übernehmen wir das gerne. Unser Team in Vilshofen an der Donau betreut KMU in ganz Niederbayern, der Oberpfalz und im DACH-Raum mit strukturierten Sicherheits-Audits, automatisierten Updates und 24/7-Monitoring — inklusive klarem Statusbericht in deutscher Sprache.

Sicherheits-Audit für Ihre Website beauftragen

Schreiben Sie uns kurz Ihre Website-URL, das eingesetzte CMS und Ihre wichtigsten Bedenken — wir senden Ihnen innerhalb von 48 Stunden ein konkretes Audit-Angebot mit Aufwand und Pauschalpreis zurück. Auf Wunsch zusätzlich mit laufender Wartung ab 89 Euro pro Monat.

Verwandte Beiträge

DSGVO-konforme Website 2026: Die komplette Checkliste

Cookie-Banner, Datenschutzerklärung, Auftragsverarbeitung, Google Fonts und Analytics rechtskonform einbinden — die Pflicht-Checkliste für Unternehmenswebsites.

/posts/dsgvo-website-checkliste

Core Web Vitals optimieren: Technischer Leitfaden für schnelle Websites (2026)

LCP, INP und CLS verstehen und gezielt verbessern — vom Messen über typische Probleme bis zur Optimierung. Pflichtwissen für jeden, der seine Site auch performance-seitig auditieren möchte.

/posts/core-web-vitals-optimieren

Ähnliche Beiträge

DSGVO-konforme Website 2026: Die komplette Checkliste für Unternehmen

Ist Ihre Website DSGVO-konform? Cookie-Banner, Datenschutzerklärung, Google Fonts, Analytics - diese Checkliste deckt alle Pflichten ab. Mit Handlungsschritten.

Restaurant-Website-Kosten 2026: Was zahlen Sie wirklich?

Drei Preisrahmen für Restaurant-Websites, Premium-Aufschläge wie Bestellsystem oder Mehrsprachigkeit, laufende Kosten und drei Beispielrechnungen über fünf Jahre. Transparent erklärt vom Webentwickler.

Google Business Profil für Gastronomen: einrichten und optimieren

Wie Sie ein Google Business Profil für Ihr Restaurant einrichten und optimieren: Stammdaten, Foto-Strategie, Bewertungen aktiv einsammeln, Google Posts. Kostenlos und in einem Vormittag umsetzbar.